Информационное право и информационная безопасность

Представь: ты создал крутой мод для любимой игры, выложил его в сеть, и вдруг обнаруживаешь, что кто-то продаёт его под своим именем. Или скачал программу для монтажа видео, а теперь тебе грозит штраф. Как защитить себя? Давайте разберёмся в правилах игры цифрового мира!

1. Правовое регулирование: кому принадлежит информация?

Информация, как и физическая вещь, может иметь владельца. В цифровом мире действуют те же принципы права собственности, что и в физическом.

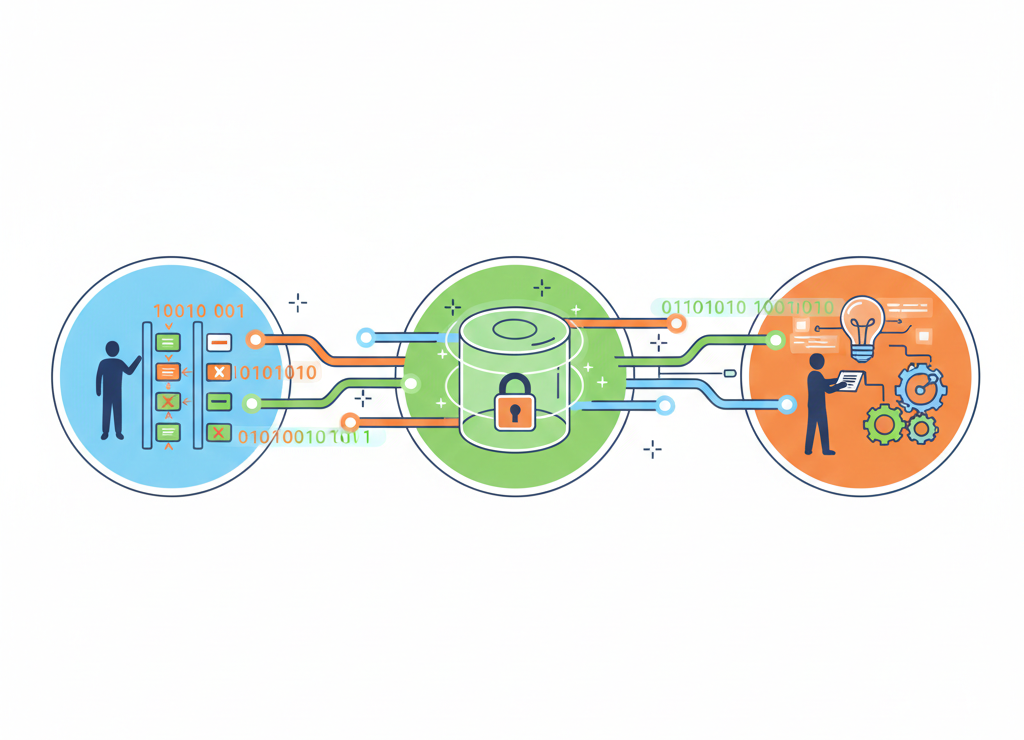

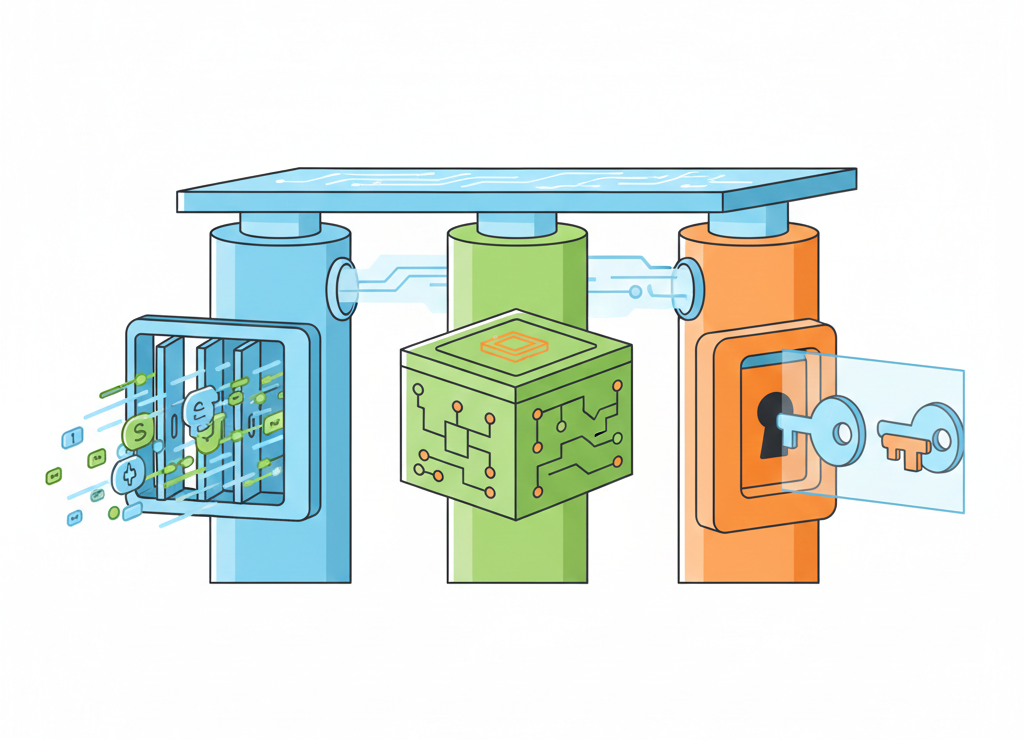

Триединство прав собственника информации: распоряжаться, владеть и пользоваться

Три кита права собственности на информацию

📋 Право распоряжения

Ты решаешь, кому показывать свою информацию

Аналогия: Как в Discord-сервере — ты администратор и выбираешь, кому давать доступ к приватным каналам.

🔒 Право владения

Информация должна храниться в неизменном виде

Аналогия: Твой код на GitHub — никто не может изменить его без твоего разрешения (коммита).

⚡ Право пользования

Ты используешь информацию в своих интересах

Аналогия: Твой плейлист в Spotify — ты слушаешь треки и составляешь подборки для себя.

💡 Важное различие

Это не одно и то же! Давай на примере игровой индустрии:

- Собственник — компания Epic Games (владеет исходным кодом Unreal Engine)

- Владелец — студия-разработчик игры (получила лицензию на движок, управляет своим проектом)

- Пользователь — ты, геймер (играешь в игру, созданную на этом движке)

Каждый имеет разные права и обязанности. Ты не можешь взять чужую игру и начать продавать её копии — у тебя нет права распоряжения.

2. Федеральный закон № 149-ФЗ: правила цифровой жизни

Главный закон, регулирующий отношения в информационной сфере, — ФЗ «Об информации, информационных технологиях и о защите информации».

Ключевые принципы (статья 3)

✅ Свобода информации

Ты можешь искать и получать инфо любым законным способом (поисковики, соцсети, библиотеки)

❌ НО! Неприкосновенность частной жизни

Никто не может собирать данные о тебе без твоего согласия

🤔 Интересный парадокс

Многие соцсети и приложения просят у тебя согласие на обработку персональных данных. Если ты просто нажимаешь «Согласен», не читая, — ты сам даёшь разрешение. Поэтому важно понимать, что именно ты подписываешь.

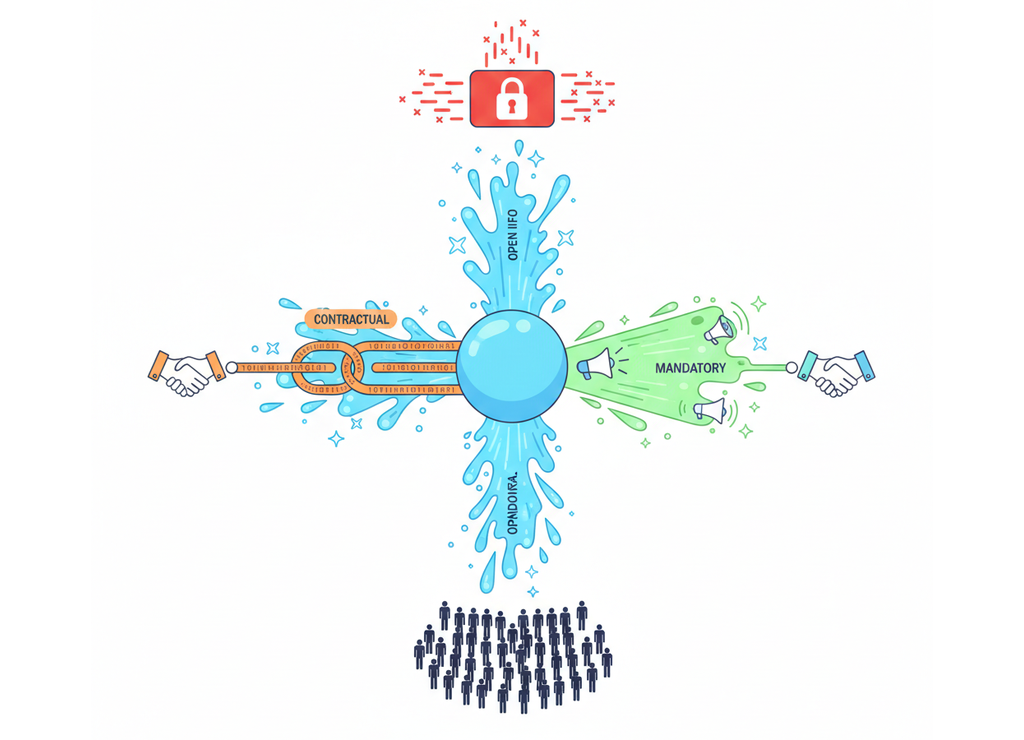

Четыре потока информации: от полной свободы до абсолютного запрета

Классификация информации (статья 5)

🌐 Свободно распространяемая

Новости, статьи в Википедии, открытые образовательные курсы

🤝 По соглашению сторон

Корпоративные данные, твоя переписка в мессенджерах

📢 Обязательная к распространению

Законы, постановления правительства, бюджеты

🚫 Ограниченная или запрещённая

Детская порнография, призывы к терроризму, экстремизм

Твои права на доступ к информации (статья 8)

Закон гарантирует тебе доступ к:

- Законам и нормативным актам

- Информации о состоянии окружающей среды

- Данным о работе госорганов и использовании бюджета

- Фондам библиотек, музеев, архивов

Как это работает? Например, ты можешь зайти на сайт своего города и посмотреть, на что тратятся налоги. Или запросить в библиотеке любую книгу из открытого фонда.

3. Программное обеспечение: законы авторского права

Программы для ЭВМ и базы данных приравнены к произведениям науки, литературы и искусства. Это значит, что их защищает авторское право (часть четвёртая ГК РФ).

Права программиста

Когда программист пишет код, он становится автором. И у него есть права:

✍️ Авторское право

Его имя должно быть указано

🔐 Исключительное право

Только он решает, как использовать программу

💼 Право собственности

Программа принадлежит ему (или работодателю, если он писал её по заказу)

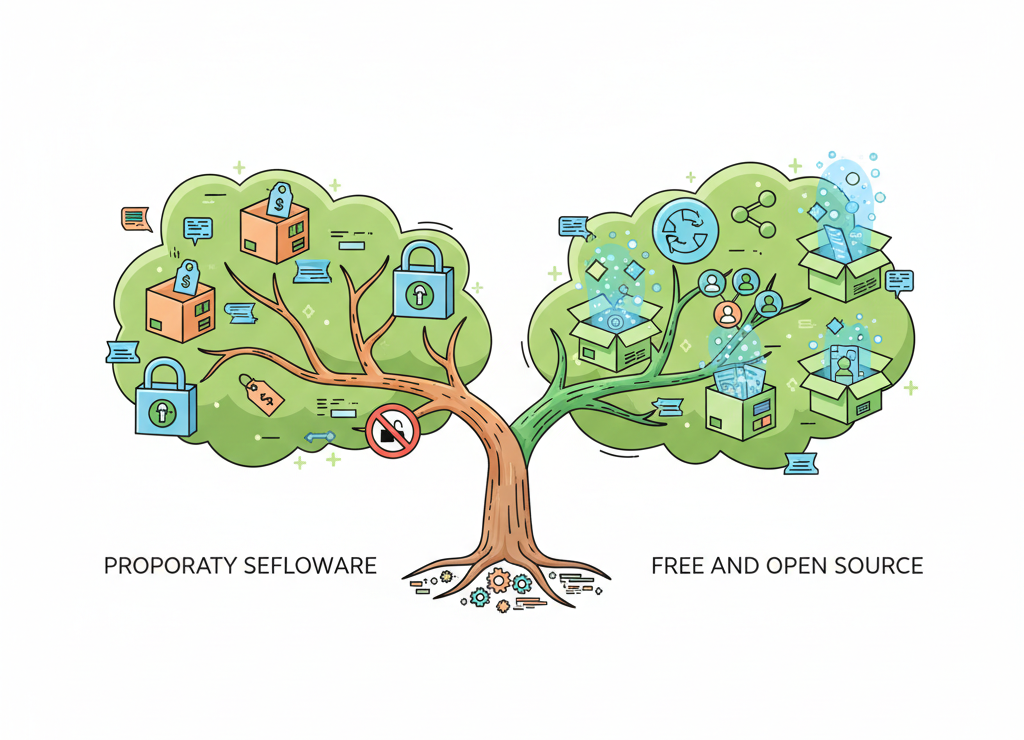

Древо лицензий: от проприетарных "закрытых коробок" до открытых свободных решений

Лицензии: билет в мир легального софта

💡 Определение

Лицензия — это договор между тобой и создателем программы. В ней написано: что можно делать, что нельзя, сколько стоит.

Проприетарные лицензии (код закрыт, права — у издателя)

💰 Коммерческое ПО

Платишь деньги → получаешь право использовать

Примеры: Adobe Photoshop, Microsoft Office, игры в Steam

⏱️ Условно-бесплатное

Разновидности:

- Demoware — урезанная версия

- Trialware — полная версия на 30 дней

- Nagware — с раздражающими напоминаниями

После тестового периода — покупай или удаляй.

🆓 Бесплатное ПО

Бесплатно, но код закрыт

Примеры: Telegram Desktop, Discord, многие антивирусы для личного использования

Свободные и открытые лицензии (код открыт, права — у пользователей)

🔓 GNU General Public License (GPL)

Самая известная свободная лицензия. Тебе разрешено:

- Использовать программу как хочешь

- Изучать и менять исходный код

- Распространять копии

- Публиковать свои улучшения

НО! Если ты изменил программу и выложил её — обязан дать исходный код своих изменений под той же лицензией.

Примеры: Linux, Firefox, Blender, Python, Git

Почему пиратство — это проблема?

❌ Аргументы против пиратства

- Это воровство интеллектуального труда

- Тормозит развитие цивилизованного рынка IT

- Риск подхватить вирус вместе с "кряком"

- Нарушение закона (могут оштрафовать)

✅ Альтернативы

- Свободное ПО (LibreOffice вместо MS Office)

- Студенческие лицензии (скидки для учащихся)

- Подписки (часто дешевле разовой покупки)

4. Уголовная ответственность: когда шутки кончаются

Глава 28 УК РФ «Преступления в сфере компьютерной информации» — это не абстрактные параграфы, а реальные статьи, по которым сажают.

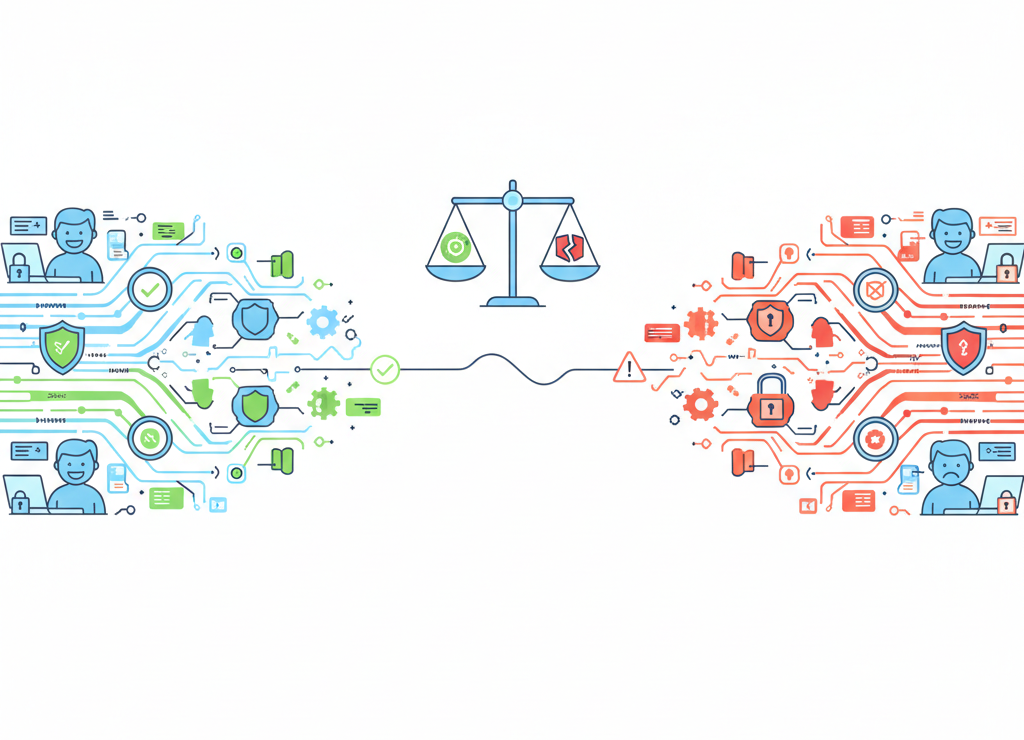

Грань между законным использованием технологий и киберпреступлением тоньше, чем кажется

Три основных состава преступления

🔓 Неправомерный доступ

Ты получил доступ к чужим данным без разрешения, и это привело к:

- Уничтожению информации

- Блокированию (сайт перестал работать)

- Модификации (изменил чужие файлы)

- Копированию (слил базу данных)

Примеры: Взломал аккаунт в соцсети и удалил все фото; получил доступ к админке сайта и изменил контент.

Наказание: штраф до 200 000₽, исправительные работы или лишение свободы до 2 лет. Если группой или крупный ущерб — до 7 лет.

🦠 Вредоносные программы

Ты написал (или распространил) программу, которая:

- Уничтожает данные (вирус-шифровальщик)

- Блокирует систему (ransomware)

- Ворует пароли (троян)

- Обходит защиту (эксплойт)

Важно: Даже если ты создал вирус "для исследовательских целей", но он попал в публичный доступ — можешь попасть под статью.

Наказание: до 5 лет лишения свободы. Если использовался для кражи в крупном размере — до 7 лет.

⚠️ Нарушение правил эксплуатации

Это про ситуации, когда ты имел законный доступ, но нарушил правила:

- Системный администратор не обновил защиту → взлом

- Сотрудник компании слил данные клиентов на флешку

- Не соблюдал регламент работы с секретной информацией

Наказание: до 5 лет лишения свободы.

5. Информационная безопасность: защищаем цифровую крепость

Информационная безопасность (ИБ) — это защищённость информации и всей поддерживающей инфраструктуры от любых воздействий, которые могут нанести ущерб.

🏰 Метафора замка

Давай представим информационную систему как средневековый замок:

- Информация — сокровища в казне

- Инфраструктура — стены, ворота, охрана

- Угрозы — осада, штурм, тайное проникновение, пожар

Твоя задача — обеспечить безопасность замка со всех сторон.

Триада CIA — фундамент любой защищённой информационной системы

Три столпа информационной безопасности (триада CIA)

🔓 Доступность (Availability)

Информация должна быть доступна тем, кому нужна, тогда, когда нужна.

Пример нарушения: DDoS-атака на сайт школы в день публикации результатов ЕГЭ. Сайт лежит, ученики не могут узнать оценки.

✅ Целостность (Integrity)

Информация не должна искажаться при передаче и хранении.

Пример нарушения: Хакер взломал базу данных банка и изменил баланс счёта. Или вирус повредил твою курсовую работу, и теперь она не открывается.

🔒 Конфиденциальность (Confidentiality)

Информация доступна только авторизованным пользователям.

Пример нарушения: Твои личные сообщения или фотографии оказались в публичном доступе. Или кто-то читает твою переписку в мессенджере.

Как это работает на практике?

🏥 Поликлиника и пациент

- Доступность: Медицинская карта доступна врачу на приёме

- Целостность: Результаты анализов не искажаются при передаче

- Конфиденциальность: Диагноз не может увидеть случайный человек

🎓 Школа и родители

- Доступность: Родители могут зайти в электронный дневник

- Целостность: Оценки соответствуют тому, что поставил учитель

- Конфиденциальность: Родители видят только оценки своего ребёнка

🏦 Банк и клиент

- Доступность: Можно зайти в мобильное приложение банка 24/7

- Целостность: Сумма на счёте точная, транзакции не искажены

- Конфиденциальность: Никто, кроме тебя и банка, не видит твои операции

6. Национальные интересы в информационной сфере

Доктрина информационной безопасности РФ — это стратегический документ, определяющий цели и приоритеты государства в цифровом мире.

Четыре кита национальной ИБ

👤 Права и свободы граждан

Ты имеешь право получать информацию, но это право не должно нарушать права других. Баланс между свободой слова и защитой от дезинформации.

📢 Информационная открытость государства

Государство должно информировать граждан о своих действиях, публиковать законы, отчёты, бюджеты. Прозрачность власти — основа демократии.

💻 Развитие отечественных IT-технологий

Создание собственного софта, процессоров, систем связи. Цель — технологическая независимость и конкурентоспособность на мировом рынке.

🛡️ Защита информационных ресурсов

Охрана критически важных данных (государственные тайны, персональные данные граждан, инфраструктура) от кибератак и утечек.

7. Защита информации: от теории к практике

Защита информации — комплекс мер для предотвращения утечки, несанкционированного и непреднамеренного воздействия на защищаемую информацию.

Многоуровневая защита: от брутальных атак до банальных ошибок пользователя

Два типа угроз

⚔️ Несанкционированное воздействие

Целенаправленная атака:

- Фишинговое письмо с вредоносной ссылкой

- Взлом пароля методом перебора

- Внедрение вируса-шифровальщика

🤷 Непреднамеренное воздействие

Случайность, ошибка:

- Случайно удалил папку с проектом

- Залил кофе на ноутбук

- Отключили свет → не сохранилась курсовая

- Обновление системы "убило" драйвер

Базовая защита для твоего компьютера

✅ Технические средства

- ИБП — защита от внезапного отключения электричества

- Резервное копирование — правило 3-2-1: 3 копии данных, на 2 разных носителях, 1 в другом месте

- Антивирус — регулярные обновления и проверки

🛠️ Встроенные средства ОС

- Предупреждения о макросах в документах

- Подтверждение удаления файлов

- Атрибут "только для чтения"

- Функция "отменить действие"

🔐 Криптография: наука о секретах

Криптография — методы шифрования информации, чтобы её мог прочитать только тот, у кого есть ключ.

Как это работает в жизни?

- Твои сообщения в WhatsApp/Telegram защищены end-to-end шифрованием

- HTTPS на сайтах шифрует соединение

- Электронная подпись подтверждает подлинность документа без бумаги

✅ Ключевые выводы

Самое важное, что нужно запомнить

🤔 Проверь себя

Кейсы и задачи для размышления

Кейс 1: Лицензионная дилемма

Ты создаёшь стартап — онлайн-платформу для образования. Нужен качественный видеоредактор для монтажа курсов. Варианты:

- Adobe Premiere Pro (подписка 60$ в месяц)

- DaVinci Resolve (бесплатная версия с ограничениями)

- "Взломанный" Adobe с торрента

Задание: Проанализируй каждый вариант с точки зрения: (а) законности, (б) безопасности, (в) экономики, (г) этики. Какое решение ты примешь и почему?

Кейс 2: Утечка данных

Ты — системный администратор школы. Ночью произошёл взлом: хакеры получили доступ к базе данных с персональными данными учеников и родителей (ФИО, адреса, телефоны). Данные уже выложены в даркнете.

Задание: Определи, какие принципы информационной безопасности нарушены? Кто может нести уголовную ответственность и по какой статье? Какие превентивные меры могли бы предотвратить это?

Кейс 3: Баланс интересов

В социальной сети появился пост с призывами к насилию. Пользователи жалуются. Модераторы должны решить: удалить пост (ограничение свободы слова) или оставить (распространение запрещённой информации).

Задание: Какая информация запрещена к распространению по ФЗ-149? Как найти баланс между правом на свободу информации и защитой общества?

Мысленный эксперимент

Представь мир, где все программы абсолютно бесплатны и имеют открытый исходный код (как мечта GNU/FSF).

Задание: Опиши положительные и отрицательные последствия для: (а) разработчиков, (б) пользователей, (в) общества, (г) экономики. Возможен ли такой мир? Почему?

Практическое задание

Проанализируй лицензионные соглашения трёх программ, которые ты используешь (например, мессенджер, игра, редактор).

Вопросы:

- Какой тип лицензии у каждой?

- Что тебе разрешено и что запрещено делать?

- Есть ли пункты, которые тебя удивили?

Для самых любознательных

Изучи Доктрину информационной безопасности РФ (можно найти на официальных сайтах).

Подумай:

- Какие угрозы национальной ИБ там перечислены?

- Какие из них наиболее актуальны сегодня?

- Сможешь привести примеры реализовавшихся угроз из новостей последних лет?